Phishingové útoky jsou i nadále hlavním zdrojem zisku pro kybernetické zločince. F5 laboratoře poukazují...

Phishing 2019. Vývoj v této oblasti a jak se bránit. Je https v prohlížeči zárukou bezpečí?

Laboratoře F5 zjistily, že phishing je zodpovědný za 21% úspěšných útoků, což je druhá nejvyšší příčina ohrožení IT bezpečnosti, nahlášená americkými společnostmi.

Tento trend potvrzuje zprávy z předchozích let, zejména zprávu O ochraně aplikací, která hovořila o příčinách vniknutí do systému a ukázala, že sektory financí, zdravotnictví, vzdělávání a účetnictví jsou pod větší hrozbou phishingového útoku než jakékoliv jiné sektory.

Proč tolik phishingových ůtoků?

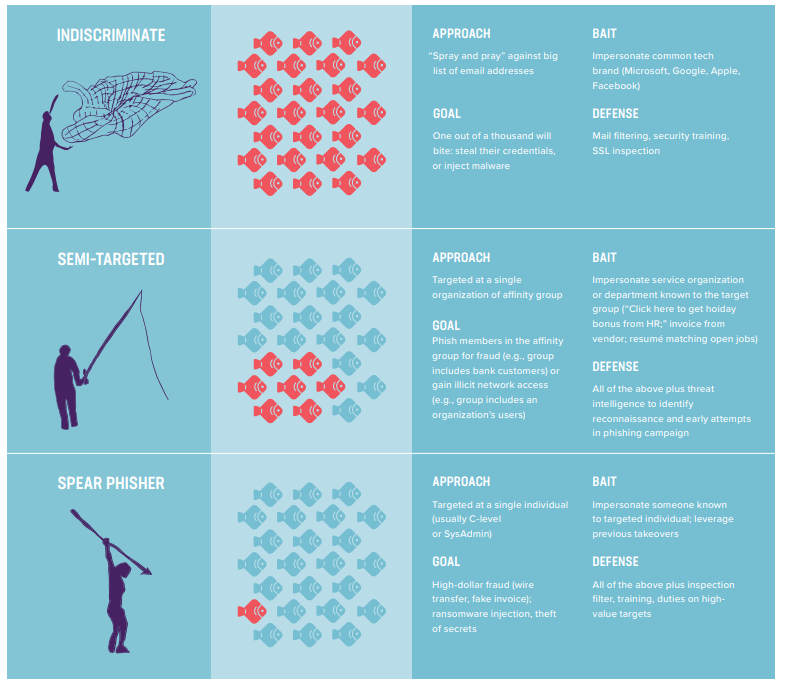

Odpověď je jednoduchá. Je to snadné a funguje to. Útočníci se nemusí starat o prolomení firewallu, plánování „zero-day“ útoku, rozšifrování komunikace atp. Ta nejtěžší část pro útočníky je vytvořit uvěřitelný email tak, aby jej lidé otevřeli a proklikli se na stránky útočníka.

Trendy v Phishingu? Jsou phishingové útoky sezonní?

V loňském roce se specialisté z WEBROOT podívali na údaje F5 za poslední tři roky a objevili 50% nárůst útoků v období od října do ledna, tedy v době kdy je více volna, stoupají objednávky zboží přes internet a lidé snáze otevřou falešné emaily s potvrzením o doručení balíčku atp.

Minulý rok však v této oblasti ukázal úplně jiný vzorec chování. Díky vzestupu sociálních sítí, jsou data o uživatelích útočníkům lépe přístupná a nemusí čekat na nákupní sezónu, která, jak již bylo zmíněno probíhá mezi říjnem a lednem.

Když porovnáme útoky v roce 2016-18 a 2019 vidíme, jak dochází k prudkému nárůstu útoků na jaře. Další nárůst evidujeme v měsících vedoucích ke svátkům na konci roku, s následným utlumením po Vánocích, které je nejspíše způsobeno intenzivními kampaněmi proti počítačové kriminalitě v USA.

Je HTTPS řešení?

V tomto případě musíme říct, že nikoliv. 54% procent malwarových domén se úspěšně maskuje jako https server, který se jeví pro uživatelé skrze prohlížeč jako bezpečný a důvěryhodný. Z analýzy v roce 2018 vyplývá, že 68% malwarových domén používá pro komunikaci port 443 a většinu malwaru nelze odhalit bez prověření SSL/TLS. Dalším alarmujícím zjištěním je, že pouze 17% phishingových stránek používá vlastní vygenerované bezpečnostní certifikáty, zbytek používá platné legitimní bezpečnostní certifikáty.

Jak se bránit?

Každá organizace by měla mít pravidla a strategie proti phishingovým ůtokům a to zejména:

- Jasné označení emailů z externích zdrojů

- Použití antivirového systému

- Jednoduchý uživatelský nástroj pro report phishingu

Současně doporučujeme využít pokročilých technologií F5:

- Nasazení multifaktorového ověření MFA

- Řešení pro filtrování webu

- SSL Orchestrator, který zajišťuje kontrolu šifrovaného provozu, v podobě zajištění centrální dekrypce SSL a poskytnutí nešifrované komunikace bezpečnostním nástrojům k inspekci zda neobsahuje malware.

Pokud jste byli zasaženi tímto typem útoku nebo Vás zajímá více informací o tom, co Vám nebo Vašim zákazníkům může řešení F5 přinést, kontaktuje nás na: nebo

Plná zpráva v EN ke stažení ZDE.

Zdroj: https://www.f5.com/labs/articles/threat-intelligence/2019-phishing-and-fraud-report

Lukáš Beňo

Business Development Manager F5 & NetApp

lukas.beno@alef.com